米国本部ブログ: Solving the Case of Never-ending Cybersecurity

サイバーセキュリティは、ミステリーのようです。ITの世界では、ほとんどの議論に一定のリズムがあり、新しいものが出てくると、私たちはそれについて議論を深めます。そして、どのようにオペレーションに組み込むかを考え、より効率的にする方法などが話し合われます。あるいは、それ自体がフェードアウトし、全く話題にならなくなるかのどちらかです。私の場合、クラウドコンピューティングとユニファイドコミュニケーションがその例で、それぞれ異なる道を歩みました。どちらも中心的な話題ではありましたが、後にクラウドが広く採用され、インフラストラクチャプラクティスに組み込まれたのに対し、ユニファイドコミュニケーションについてはあまり聞かれなくなりました。

サイバーセキュリティは、ミステリーのようです。ITの世界では、ほとんどの議論に一定のリズムがあり、新しいものが出てくると、私たちはそれについて議論を深めます。そして、どのようにオペレーションに組み込むかを考え、より効率的にする方法などが話し合われます。あるいは、それ自体がフェードアウトし、全く話題にならなくなるかのどちらかです。私の場合、クラウドコンピューティングとユニファイドコミュニケーションがその例で、それぞれ異なる道を歩みました。どちらも中心的な話題ではありましたが、後にクラウドが広く採用され、インフラストラクチャプラクティスに組み込まれたのに対し、ユニファイドコミュニケーションについてはあまり聞かれなくなりました。

サイバーセキュリティはそうした型にはまりません。明らかに、新しいものではないのに、私たちは常にサイバーセキュリティについて議論をしています。それにもかかわらず、それをコントロールし、日常的なルーチンの一部として扱うところまでは到達できていません。これは、サイバーセキュリティが外部の影響を強く受けるからかもしれません。悪者は常に新しいことを試みていますが、クラウドプロバイダーがインフラの構築方法を完全に壊すことはありません。サイバーセキュリティはテクノロジーの進歩に対するリアクション(反応)であり、常に追いかけっこをしているようなものなのかもしれません。

CompTIAのレポート「State of Cybersecurity 2022 ~サイバーセキュリティの現状~」では、こうした謎を深く掘り下げています。数年に渡り実施している調査ですが、サイバーセキュリティのスキームに対する満足度に関しては目立った進歩がないことがわかりました。組織は、サイバーセキュリティの重要性を認識していますが、適切なアプローチを構築することが困難であるか、そもそも適切なアプローチが何であるか理解していないようです。

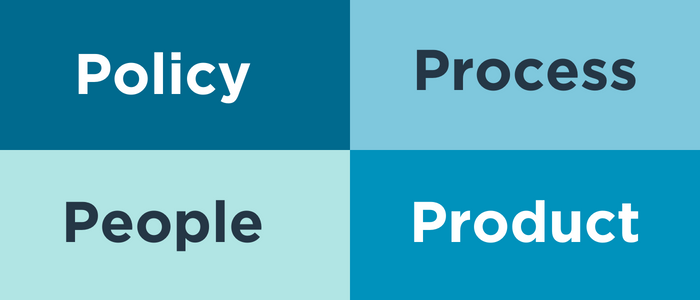

レポートでは、ハイレベルな視点から細部に至るまで、サイバーセキュリティの謎を解くカギとなる4つの領域を確認しています。

● Policy ポリシー:ここで言うポリシーとは、組織が採用する全体的な考え方(マインドセット)を指します。組織がDXの道を突き進むにつれ、テクノロジーに関して最も考慮すべきなのは、仕様ではなく、戦略目標との関わりです。サイバーセキュリティも同じように捉える必要があります。テクノロジーの利用にかかる"税金"としてではなく、組織全体のリスクに対処するためのツールとして見るべきです。

● Process プロセス:ゼロトラストは、サイバーセキュリティ活動の指針になりつつあります。採用する上での課題の1つは、「ゼロトラストは、意思決定を促すフィロソフィー(考え方)であって、実装できる製品ではない」という認識です。ゼロトラストの考えのもと、多要素認証やクラウドガバナンスといった多くの個々のアクションが実施されているというのは明るいニュースです。

● People 人材:サイバーセキュリティチェーンは、議論により多くのグループが参加することで成長していきます。特に、事業部門はテクノロジー調達に積極的に関わることから、部門スタッフをより頻繁に含める必要性があります。しかし、主な焦点となるのは依然として技術スタッフです。このセクションでは引き続き、脅威の知識、ネットワークセキュリティ、データ分析などの専門性とスキル向上に焦点が当てられています。

● Product 製品:組織は、既存のセキュアペリメーターに、データ漏洩対策(DLP)やアイデンティティアクセス管理(IAM)といった特定の製品を追加していることから、サイバーセキュリティのツールボックスはますます大きくなっています。ツールセットの複雑化にともない、自動化がより重要になります。自動化はすべてをひとまとめにし、Tier1サポートの負担を軽減することができますが、自動化の実装と管理そのものは、注意と専門知識を必要とする作業です。

これらは大変な作業である上に、さまざまな角度から検討する必要があるため、より多くの投資が推進されます。さらに、意思決定者は、今日の環境における正しいサイバーセキュリティの実施についてより多くの情報を得るための時間と労力も必要となります。投資が増えれば、当然疑問が生じます。組織は正しく実施できているのだろうか?改善できているのだろうか?というものです。

新しい指標として思い浮かぶものはいくつかありますが(例えば、パッチを適用したシステムの数、セキュリティ監査の結果など)、新たなメインアプローチとしてリスク分析があります。組織は、アプリケーションやデータセットに優先順位をつけなければならないことから、リスク分析への理解を深めています。今後は、サイバーセキュリティの活動において、リスク分析がより重要な推進力となることが予想されます。リスクを特定し、定量化し、緩和することは、単に防御の強化だけでなく、プロセス、スキル、ツールの改善につながるでしょう。

私たちは、今後12か月でサイバーセキュリティの謎は解けるでしょうか?答えはノーです。これは長い歴史を持つ複雑なテーマであり、軌道修正するのは簡単ではありません。しかし、来年のレポートのためにデータを集める際、組織のサイバーセキュリティの体制が改善しつつあることを示す進歩の兆しや、楽観的な見方が増えることを期待しています。

注目!コンテンツ

サポート